Mit dem Linux Kommandozeilentool chntpw läßst sich die SAM (Security Account Manager) Datenbank einer gemounteten Windows Partition bearbeiten.

Ein lokales Benutzerkonto sollte sich hiermit resetten lassen. Bei einem Microsoft Konto oder einer verschlüsselten Festplatte wird es nicht gelingen!

Den Windows Rechner booten wir mit SystemRescue. (chntpw ist hier schon enthalten)

Mit anderen Linux Versionen funktioniert das natürlich auch. Hier muss dann aber chntpw eventuell noch nachinstalliert werden.

Zuerst müssen wir die Partition mit der Windows Installation herausfinden:

$ fdisk -l ... Gerät Start Ende Sektoren Größe Type /dev/sda1 2048 923647 921600 450M Windows recovery environment /dev/sda4 1161216 122882047 121720832 58G Microsoft basic data ...

In diesem Beispiel ist es /dev/sda4. Die Partition wird jetzt eingebunden:

$ mount -t ntfs /dev/sda4 /mnt

Bei einer Fehlermeldung, wie z.B.: Windows is hibernated refused to mount, lässt sich die Partition nur read-only mounten.

Um das zu beheben Windows nochmal starten und mit gedrückter SHIFT-Taste herunterfahren.

Jetzt wechseln wir in das Verzeichnis mit der SAM Datenbank:

$ cd /mnt/Windows/System32/config

Lassen uns alle Windows Accounts anzeigen: (chntpw -l SAM)

$ /mnt/Windows/System32/config# chntpw -l SAM chntpw version 1.00 140201, (c) Petter N Hagen Hive <SAM> name (from header): <\SystemRoot\System32\Config\SAM> | RID -|---------- Username ------------| Admin? |- Lock? --| | 01f4 | Administrator | ADMIN | | | 03e9 | user01 | ADMIN | dis/lock | | 01f7 | DefaultAccount | | dis/lock | | 01f5 | Gast | | dis/lock | | 01f8 | WDAGUtilityAccount | | dis/lock |

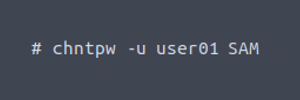

Das Passwort des Benutzers user01 löschen: (chntpw -u user01 SAM)

$ /mnt/Windows/System32/config# chntpw -u user01 SAM chntpw version 1.00 140201, (c) Petter N Hagen Hive <SAM> name (from header): <\SystemRoot\System32\Config\SAM> ================= USER EDIT ==================== RID : 1001 [03e9] Username: user01 fullname: comment : homedir : 00000220 = Administratoren (which has 2 members) Account bits: 0x0214 = [ ] Disabled | [ ] Homedir req. | [X] Passwd not req. | [ ] Temp. duplicate | [X] Normal account | [ ] NMS account | [ ] Domain trust ac | [ ] Wks trust act. | [ ] Srv trust act | [X] Pwd don't expir | [ ] Auto lockout | [ ] (unknown 0x08) | [ ] (unknown 0x10) | [ ] (unknown 0x20) | [ ] (unknown 0x40) | Failed login count: 3, while max tries is: 0 Total login count: 82 ** No NT MD4 hash found. This user probably has a BLANK password! ** No LANMAN hash found either. Try login with no password! - - - - User Edit Menu: 1 - Clear (blank) user password 2 - Unlock and enable user account [probably locked now] 3 - Promote user (make user an administrator) 4 - Add user to a group 5 - Remove user from a group q - Quit editing user, back to user select Select: [1] > 1 # 1, Passwort löschen Select: [q] > q # q, User Menu beenden Hives that have changed: # Name 0 <SAM> Write hive files? (y/n) [n] : y # y, Änderungen speichern! 0 <SAM> - OK $ /mnt/Windows/System32/config#

Die Partition wieder aushängen und das System neu starten:

$ cd / $ umount /mnt $ reboot

Der Benutzer user01 sollte sich jetzt ohne Passwort anmelden können! :)